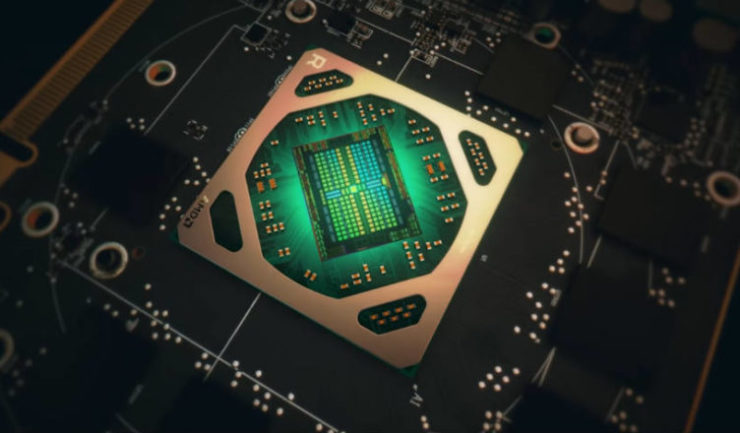

Intel

Intel CPU ir nesen atklāta drošības ievainojamība, kas iegulta dziļi aparatūrā. The drošības trūkums, šķiet, nav novēršams un tiek ziņots, ka tas ietekmē gandrīz visus Intel patērētāja līmeņa procesorus, padarot to par vienu no lielākajām un ietekmīgākajām procesoru drošības ievainojamībām.

TO nesen atklātā drošības ievainojamība ir Intel Converged Security and Management Engine (CSME) Intel ROM pamatā. Pozitīvo tehnoloģiju pētnieki apgalvo, ka ir atklājuši drošības trūkumu, kas, šķiet, ir gandrīz nenovēršams ar drošības ielāpiem. Tomēr ir arī svarīgi atzīmēt, ka Intel var bloķēt lielāko daļu ceļu, kurus var izmantot, lai izmantotu drošības trūkumu. Turklāt ievainojamību ir diezgan sarežģīti izmantot, un tai nepieciešama vietēja vai fiziska piekļuve datoriem, kuros darbojas Intel procesori.

Jauna drošības ievainojamība Intel procesoros ir gan aparatūrā, gan sāknēšanas ROM programmaparatūrā:

Nesen atklātais drošības trūkums ir Intel Converged Security and Management Engine (CSME) Intel ROM kodols. Intel CSME ir kriptogrāfiskā kodola pamatā aparatūras drošības tehnoloģijām, kuras izstrādājusi Intel un kas tiek izmantotas visur. Citiem vārdiem sakot, var izmantot vairākas šifrētas platformas, piemēram, DRM, fTPM un Intel Identity Protection.

Intel CPU ievainojamība, ko pētnieki uzskata par nepieejamu https://t.co/cRNWTmE9uW

- muskatriekstu tehnoloģijas (@NutmegTech) 2020. gada 6. marts

Pozitīvās tehnoloģijas apgalvo, ka 'nav iespējams novērst programmaparatūras kļūdas, kas ir kodētas mikroprocesoru un mikroshēmu komplektu Mask ROM'. Drošības pētījumu uzņēmums ir piedāvājis šādu informāciju par jauno Intel Intel CPU drošības ievainojamību:

- Neaizsargātība ir gan aparatūras, gan sāknēšanas ROM programmaparatūrā. Pēc noklusējuma lielākā daļa MISA (Minute IA System Agent) IOMMU mehānismu, kas nodrošina piekļuvi ārējiem DMA aģentiem piekļuvei Intel CSME SRAM (statiskajai atmiņai), ir atspējoti. Mēs atklājām šo kļūdu, vienkārši izlasot dokumentāciju, lai cik iespaidīgi tas neizklausītos.

- Intel CSME programmaparatūra sāknēšanas ROM vispirms inicializē lapu direktoriju un sāk lapu tulkošanu. IOMMU aktivizējas tikai vēlāk. Tāpēc ir periods, kad SRAM ir uzņēmīgs pret ārējiem DMA rakstiem (no DMA uz CSME, nevis uz procesora galveno atmiņu), un inicializētās Intel CSME lapu tabulas jau atrodas SRAM.

- MISA IOMMU parametri tiek atiestatīti, atiestatot Intel CSME. Pēc Intel CSME atiestatīšanas tā atkal sāk izpildi ar sāknēšanas ROM.

Ar mani @Forbes un @ForbesEurope : Pētnieki saka, ka pastāv 'nefiksējams' un 'neiespējami atklāt ekspluatācijas gadījumus' # Kriptogrāfija kriptogrāfijas ievainojamība miljonos sistēmu ar #Intel Procesori. # kudos @EoinKeary un @marcoessomba ieskatam. #infosec #TechNews https://t.co/9xTkJfcRza

- Deivijs Vinders (@happygeek) 2020. gada 5. marts

Vai datoru pircējiem un datoru, kas darbojas ar Intel centrālajiem procesoriem, īpašniekiem būtu jāuztraucas par jauno “nefiksējamo” drošības ievainojamību?

Nesen atklātā drošības ievainojamība ietekmē praktiski visus šodien pieejamos Intel mikroshēmu komplektus un SoC. Tikai Intel 10. paaudzes “Ice Point” mikroshēmas, šķiet, ir imūnas. Tas nozīmē, ka gandrīz visiem Intel patērētāja līmeņa procesoriem ir jauns drošības trūkums.

Tomēr ir svarīgi atzīmēt, ka šo ievainojamību ir grūti izmantot. Turklāt Intel potenciāli var slēgt daudzus ievainojamības uzbrukumu vektorus. Citiem vārdiem sakot, ir vairāki veidi, kā uzbrucēji var mēģināt izmantot Intel CPU trūkumu. Bet lielākajai daļai uzbrukumu būs nepieciešams vai nu vietējais tīkls, vai pat fiziska piekļuve datoram, kurā darbojas Intel CPU.

Intel CSME ievainojamība ļauj atgūt galveno atslēgu, tikai CPU nomaiņa uz jaunāko paaudzi var novērst izmantošanu. #intel # neaizsargātība #konfidencialitāte # kiberdrošība # kibercīņa https://t.co/cJm60Cfn5h

- Tiago Rosado (@TiagoRosadoSec) 2020. gada 5. marts

Vienkārši sakot, jaunatklāto trūkumu nevar izmantot attālināti. Tas ievērojami ierobežo tā paša ietekmi. Tas nozīmē arī to, ka lielākā daļa individuālo datoru īpašnieku un lietotāju, kuri paļaujas uz Intel procesoriem, nav jāuztraucas.

Tieši korporācijām, kas paļaujas uz lielu šifrēšanu un drošību, piemēram, bankām, satura pārvaldības kompānijām, personiskās informācijas uzņēmumiem un valsts infrastruktūrai, cita starpā, būtu jāstrādā ar Intel, lai novērstu trūkumu. Dažas ir atklātas drošības ievainojamības Intel procesoros tikai pagājušajā gadā. Tikmēr AMD, kas ir primārā Intel konkurence, ir augošu reputāciju ražojot ļoti drošus procesorus un mikroshēmas, kas paliek neaizsargātas pret aparatūras līmeņa ievainojamību.

Tagi intel