Intel

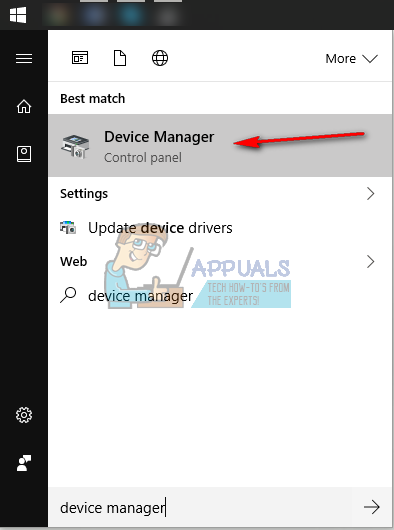

Intel Corporation ir atklājusi diezgan nopietnu, bet grūti izmantojamu drošības ievainojamību. Visvairāk par drošības trūkumu attiecas tas, ka tas ir iestrādāts procesora arhitektūrā. Par laimi, kļūdu ir diezgan grūti izmantot, izmantojot vispārpieejamo aparatūru un resursus. Tomēr miljoniem datoru, kas darbojas Intel procesoros, kas datēti ar 2011. gadu, pašlaik ir neaizsargāti.

Intel ir paziņojis par vēl vienu drošības kļūdu, kuru diemžēl nevar pastāvīgi novērst ar Over The Air (OTA) atjauninājumiem vai BIOS zibspuldzi. Kļūda ir tieši tāda pati kā “Spectre” un “Meltdown” - divi līdz šim neredzēti drošības trūkumi, kas tika atklāti pagājušajā gadā. Šie trūkumi teorētiski ļāva hakeriem pilnībā apiet tradicionālās aparatūras drošības barjeras. Pārlecot šķietami necaurlaidīgo drošību, ļaundari aģenti varētu iegūt piekļuvi datiem, kas, domājams, ir droši turēti. Būtībā sensitīvus datus varēja iegūt tieši no aparatūras, kamēr tiem piekļuva vai tos rakstīja.

Vēl jo vairāk tas attiecas uz to, ka jaunākā kļūda, ko arvien biežāk dēvē par “ZombieLoad”, kas atrodas procesora līmenī, varētu apdraudēt datus, kas tiek glabāti attālajos serveros. Tas ir tāpēc, ka ZombieLoad var aktivizēt virtuālajās mašīnās. Šie emulētie mini-datori bija jāizolē no citām virtuālajām sistēmām un to resursdatora.

Kļūda ļauj hakeriem efektīvi izmantot dizaina kļūdas. Hakeriem nav jāstrādā ar ļaunprātīga koda injicēšanu. Intel ir norādījis, ka ZombieLoad sastāv no četrām atsevišķām kļūdām, kuras var kolektīvi izmantot. Kļūda ir dziļi iestrādāta datortehnikas arhitektūrā. CPU veidotājs ir pārliecinājies, ka tai vēl nav jāatrod pierādījumi par to, ka kāds to izmantotu ārpus pētījumu laboratorijas.

Lai gan Intel 2011. gada un jaunākie procesori ir neaizsargāti, uzņēmums ir izlaidis mikrokodu, lai ielāpētu neaizsargātos procesorus, tostarp Intel Xeon, Intel Broadwell, Sandy Bridge, Skylake un Haswell mikroshēmas. Turklāt tiek ziņots, ka Intel ir strādājis ar vadošajiem tehnoloģiju uzņēmumiem, piemēram, Google, Microsoft un Apple. Šie uzņēmumi ir izlaiduši plāksterus, lai mazinātu risku. Paredzams, ka sekos citi uzņēmumi. Lai gan gala lietotājs to var nejust, plāksteri var samazināt CPU veiktspēju no jebkuras vietas 3 līdz 9 procentiem.

Tagi intel