Live Nation Izklaide

Nesen Ticketmaster nācās novērst salīdzinoši nopietnu pārkāpumu, kas potenciāli var izraisīt vairāku tūkstošu klientu kredītkaršu akreditācijas datu noplūdi. Viņi ir smagi strādājuši pie problēmas novēršanas, taču viens cilvēks domā, ka viņš ir atrisinājis to, kas pirmkārt izraisīja uzbrukumus.

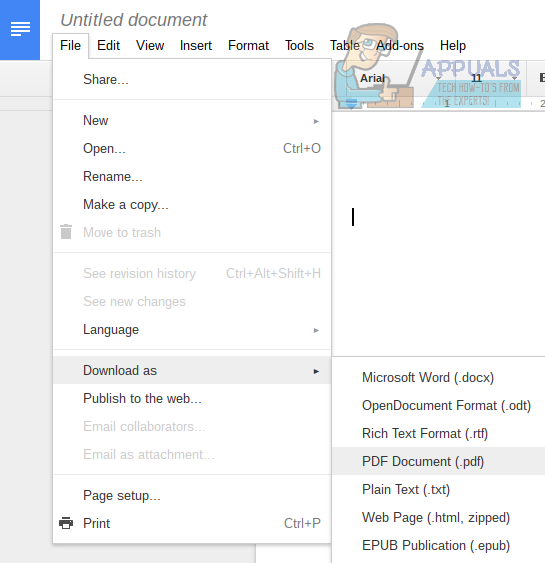

Kevins Bomonts, viens no Lielbritānijas galvenajiem digitālās drošības pētniekiem, uzskata, ka zina, kāds bija uzbrukuma vektors. Inbenta tīmekļa pārziņiem bija nodrošinājusi tērzēšanas robotu, kas darbojas, izsaucot JavaScript failu no pašas Inbenta attālā servera.

Lai izsauktu šo konkrēto JavaScript daļu, tika izmantota viena HTML rindiņa. Bomonts uzskatīja, ka Inbent piegādāja Ticketmaster ar vienu JavaScript vienas līnijas līniju, kuru viņi, iespējams, izmantoja savā maksājumu lapā, nepaziņojot Inbenta tehniķiem. Tā kā kods tagad atradās Ticketmaster maksājumu apstrādes vietnē, tas tika funkcionāli ievietots starp visiem kredītkaršu darījumiem, kas notiek vietnē.

Pēc tam pēc Bomonta teorijas JavaScript kodu varētu izpildīt klienta pārlūkprogrammā no tās pašas lapas, kurā bija informācija par kredītkarti. Kāds, iespējams, ir mainījis kodu un devis tam pilnvaras darīt kaut ko ļaunprātīgu, kad to izdarījis.

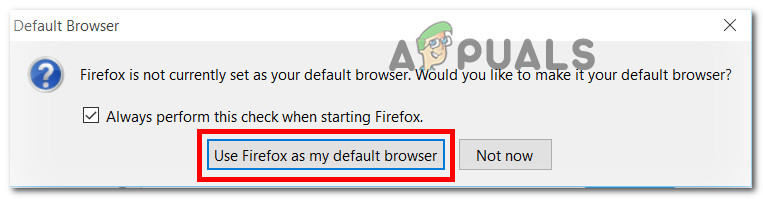

Viņa pētījumi, šķiet, norāda arī uz to, ka pret ļaunprātīgu programmatūru apstrādātie rīki veic savu darbu. Dažas drošības programmatūras varēja sākt atzīmēt skriptu vairākus mēnešus pirms Ticketmaster aģenti paziņoja, ka pārkāpums ir noticis. Pats JavaScript fails acīmredzot tika augšupielādēts dažos draudu izlūkošanas rīkos, kas ir vairāk nekā iespējams, kā viņi spēja laikus noķert pārkāpumu.

Citi eksperti ir pauduši bažas par JavaScript bibliotēku atkarību un to, kā tas attiecas uz šāda veida pārkāpumiem. Kodētāji parasti izmanto git krātuves trešo personu atkarības problēmu risināšanai, lai izmantotu noteiktus JavaScript ietvarus, kas atvieglo viņu darbu.

Lai gan šī ir efektīva koda atkārtotas izmantošanas metode, pastāv risks, ka dažās no šīm atkarībām varētu būt kaut kas ļaunprātīgs. Daudzi no šiem krātuvēm laiku pa laikam ir krekeru upuri, kuri tos arī ļaunprātīgi izmanto, kas nozīmē, ka viņi var pārtulkot papildu vietās neauditētu kodu, lai atrastu ceļu citādi likumīgā bāzē.

Rezultātā daži izsaka vēlmi pievērst lielāku uzmanību stingrām koda revīzijas procedūrām, lai samazinātu šāda veida problēmu risku.

Tagi tīmekļa drošība