Adobe Acrobat Reader. Defkey

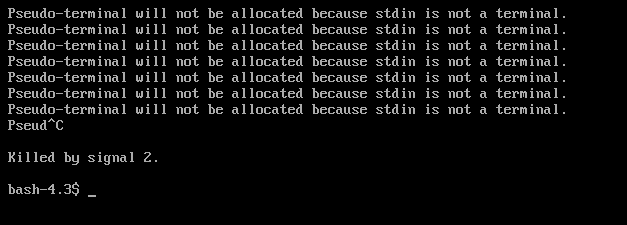

Augsts atmiņas korupcijas ievainojamības ID ārpus robežas 121244 marķēts CVE-2018-5070 tika atklāts Adobe programmatūrā Acrobat Reader. Tiek uzskatīts, ka ievainojamība ietekmē šādas trīs programmatūras versijas: 2015.006.30418 un vecākas, 2017.011.30080 un vecākas un 2018.011.20040 un vecākas. Izmantošanas potenciāls tika kopīgots ar Adobe drošības komandu 2018. gada 10. jūlijā, un kopš tā laika Adobe tikai nesen nāca klajā ar informācijas biļetenu, kurā ieteikts mazināt ar plākstera atjauninājumu, lai novērstu šīs ievainojamības radītos draudus.

Šī neierobežotā atmiņas piekļuves ievainojamība tiek vērtēta kā kritiska pēc smaguma pakāpes, kas novērtēta kā 6 bāzes rādītāji salīdzinājumā ar CVSS standartu. Tiek konstatēts, ka tas ietekmē programmatūru visās Windows, Linux un MacOS operētājsistēmu versijās, ja vien Adobe Acrobat Reader versija ir viena no trim iepriekš uzskaitītajām paaudzēm. Izmantošanas princips ir tāds pats kā līdzīgs gadījums Adobe Flash Player ārpus robežas ievainojamība, kas arī nesen atklāta. Ievainojamība tiek atklāta, kad Adobe Acrobat programmatūras kontekstā tiek atvērts ļaunprātīgs fails. Pēc tam fails var vai nu sabojāt programmatūras atmiņu, vai arī attālināti izpildīt ļaunprātīgas komandas, kas varētu kaitēt lietotāja privātumam un drošībai, izmantojot tā nesamo ļaunprātīgo kodu.

Hakeri, kas izmanto šo ievainojamību, var izpildīt nesankcionētas komandas vai modificēt atmiņu tāpat kā ar standarta bufera pārpildi. Vienkārši modificējot rādītāju, hakeris var novirzīt funkciju, lai palaistu iecerēto ļaunprātīgo kodu. Kods var veikt darbības, sākot no personiskās informācijas, satura zādzības vai citu patvaļīgu komandu izpildīšanas lietotāja tiesību kontekstā līdz lietojumprogrammas drošības datu pārrakstīšanai un programmatūras apdraudēšanai. Lai hakeris to veiktu, autentifikācija nav nepieciešama. Kaut arī hakeris izmanto šo ievainojamību, tas izraisīs ārpusrobežas atmiņas rakstīšanas kļūdu, vienlaikus izpildot ļaunprātīgo kodu saskaņā ar lietotāja pilnvarojumu, kā paredzēts. Šāda veida ekspluatācijas negatīvā ietekme ir darbības joma konfidencialitāti un pieejamību.

Turpmāka tehniskā informācija šajā jautājumā netika atklāta, bet gan to mazināšana vadīt tika publicēts uzņēmuma drošības biļetenā, kurā lietotājiem tika ieteikts atjaunināt versijas 2015.006.30434, 2017.011.30096 vai 2018.011.20055.

![[Labot] Xbox One kļūdas kods 0X80070BFA](https://jf-balio.pt/img/how-tos/14/xbox-one-error-code-0x80070bfa.png)