Windows 10

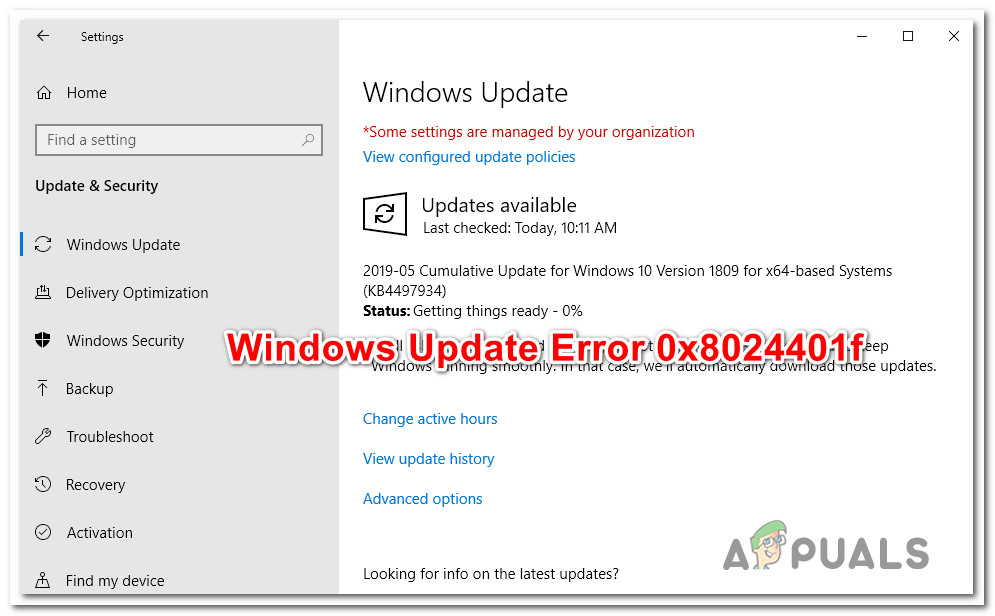

Microsoft ir izdevis ārpus joslas esošie drošības ielāpi novērst divas drošības ievainojamības, kuras kibernoziedznieki “aktīvi izmanto”. Šie labojumi novērš nulles dienas drošības trūkumus, kurus attālināti var piešķirt administratīvās privilēģijas un paaugstināts kontroles līmenis cietušo datoriem. Kaut arī viens no trūkumiem bija jaunākajās Internet Explorer versijās, otrs atradās Microsoft Defender. Drošības ievainojamības tika oficiāli apzīmētas kā CVE-2019-1255 un CVE-2019-1367.

Microsoft nesen devās uz kļūdu novēršanas jautrību , risinot vairākus dīvainus uzvedības jautājumus un trūkumus, kas izveidojušies pēc bēdīgi slavenā 2019. gada septembra ielāpu otrdienas kumulatīvā atjauninājuma. Tagad tā ir izdevusi ārkārtas drošības ielāpus, lai novērstu divas drošības ievainojamības, no kurām vismaz viena bija Internet Explorer.

Microsoft ielāpu drošības ievainojamības CVE-2019-1255 un CVE-2019-1367 Microsoft Defender un Internet Explorer:

Drošības ievainojamību, kas apzīmēta kā CVE-2019-1367, atklāja Clément Lecigne no Google draudu analīzes grupas. Nulles dienas izmantošana ir attāla koda izpildes ievainojamība, kā Microsoft skriptu dzinējs apstrādā tīmekļa pārlūkprogrammā esošos objektus. Ekspluatācijas izpilde ir pārsteidzoši vienkārša. Cietušajam ir tikai jāapmeklē speciāli izveidota, kņadas ieslodzījuma vietne, kas tiek mitināta tiešsaistē, izmantojot pārlūkprogrammu Internet Explorer. Izmantošana ir atmiņas korupcijas problēma, kas potenciāli var ļaut uzbrucējam nolaupīt Windows datoru. Turklāt ievainojamība ļauj veikt tālvadību, piemin Microsoft konsultācijas :

Uzbrucējs, kurš veiksmīgi izmantoja ievainojamību, varētu iegūt tādas pašas lietotāja tiesības kā pašreizējais lietotājs. Ja pašreizējais lietotājs ir pieteicies ar administratora lietotāja tiesībām, uzbrucējs, kurš veiksmīgi izmantoja ievainojamību, varētu pārņemt kontroli pār ietekmēto sistēmu. ”

Tas nav Patch otrdiena, bet Microsoft izlaiž ārkārtas joslas ārpus joslas drošības ielāpus divām jaunām ievainojamībām:

CVE-2019-1367 - kritiska IE nulles diena aktīvā uzbrukumā.

CVE-2019-1255 - Microsoft Defender DoS kļūda.Lasīt informāciju: https://t.co/miqJoO3i7b

- Vans Vei (@security_wang) 2019. gada 24. septembris

CVE-2019-1367 Zero-Day Exploit ietekmē Internet Explorer 9., 10., 11. versiju. Citiem vārdiem sakot, lielākā daļa mūsdienu datoru, kuros darbojas Windows OS un kuri izmanto Internet Explorer, bija neaizsargāti. Lai gan problēma ir novērsta, eksperti uzstāj, lai lietotāji to izmantotu alternatīvas, drošākas tīmekļa pārlūkprogrammas piemēram, Google Chrome vai Mozilla Firefox. Nav pieminēts Microsoft Edge pārlūks , kas guva panākumus pārlūkprogrammā Internet Explorer, un tā kā tā pamatā ir Chromium bāze, ir diezgan iespējams, ka mūsdienu tīmekļa pārlūkprogramma ir neaizsargāta pret šo izmantojumu.

Papildus Zero-Day Exploit risināšanai Internet Explorer, Microsoft izlaida arī otro ārpus joslas esošo drošības atjauninājumu, lai Microsoft Defender ielāpētu pakalpojuma lieguma (DoS) ievainojamību. Antivīrusu un pret ļaunprātīgas programmatūras programmatūra līdz šim ir visplašāk izmantotā platforma, kas ir iepriekš instalēta sistēmā Windows 10 .

Microsoft Defender izmantojumu, kas apzīmēts kā CVE-2019-1255, atklāja Charalampos Billinis no F-Secure un Wenxu Wu no Tencent Security Lab. Kļūda pastāv tajā, kā Microsoft Defender apstrādā failus, taču tas ietekmē Microsoft ļaunprogrammatūras aizsardzības motora versijas līdz 1.1.16300.1. Korporācija Microsoft atzīmē padomdevējā ka uzbrucējs varētu izmantot šo ievainojamību, 'lai neļautu likumīgiem kontiem izpildīt likumīgas sistēmas bināros failus'. Tomēr, lai izmantotu šo trūkumu, uzbrucējs “vispirms pieprasa izpildi upuru sistēmā”.

Korporācija Microsoft izlaiž ārpus joslas esošo drošības atjauninājumu, lai labotu:

- Internet Explorer nulles dienu izmantošana savvaļā

- Windows Defender DoS kļūda https://t.co/ZeapO4A5uO pic.twitter.com/aUAOFy9brJ- Catalin Cimpanu (@campuscodi) 2019. gada 23. septembris

Korporācija Microsoft jau ir izdevusi labojumu, lai novērstu Microsoft Defender drošības ievainojamību. Tā kā Microsoft Defender drošības atjauninājums ir automātisks, lielākajai daļai Windows 10 lietotāju drīzumā jāsaņem automātiskais Microsoft ļaunprogrammatūras aizsardzības motora atjauninājums. Labojums atjaunina Microsoft Malware Protection Engine uz 1.1.16400.2 versiju.

Microsoft ir piedāvājusi funkciju Windows 10 Pro un Enterprise, lai atliktu atjauninājumus. Tomēr ir ļoti ieteicams pieņemt šos atjauninājumus un instalēt tos. Starp citu, abi drošības atjauninājumi ir daļa no Microsoft ārkārtas atjauninājumiem. Turklāt viens no viņiem pat novērš Zero-Day izmantošanu, kas tiek ziņots par savvaļā.

Tagi Microsoft Windows

![[FIX] Microsoft Office aktivizācijas kļūda 0X4004F00C](https://jf-balio.pt/img/how-tos/96/microsoft-office-activation-error-0x4004f00c.png)