Cisco

Drošības kļūda populārajā Webex video konferenču platformā ļāva nesankcionētiem vai neautentificētiem lietotājiem pievienoties privātām tiešsaistes sapulcēm. Šādus nopietnus draudus privātumam un vārtus potenciāli veiksmīgiem spiegošanas mēģinājumiem novērsa Webex mātes uzņēmums Cisco Systems.

Cita nepilnība, ko atklāja un vēlāk aizlāpīja Cisco Systems, ļāva jebkuram neatļautam svešiniekam ielīst virtuālās un privātās sanāksmēs, pat ar paroli aizsargātās un noklausīšanās. Vienīgie komponenti, kas nepieciešami, lai veiksmīgi izvilktu uzlaušanu vai uzbrukumu, bija sapulces ID un Webex mobilā lietojumprogramma.

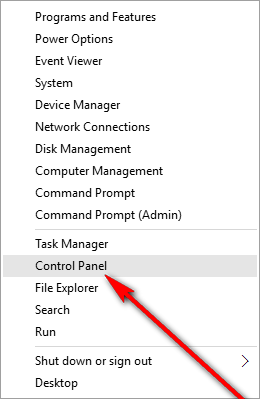

Cisco Systems atklāj Webex video konferenču drošības ievainojamību ar smaguma pakāpi 7,5:

Drošības kļūdu Webex var izmantot attālais uzbrucējs, neprasot nekādu autentifikāciju, norādīja Cisco. Uzbrucējam būtu nepieciešams tikai sapulces ID un Webex mobilā lietojumprogramma. Interesanti, ka uzbrukuma sākšanai var izmantot gan iOS, gan Android mobilās lietojumprogrammas Webex, paziņoja Cisco a Piektdienas padomdevējs ,

“Neautorizēts apmeklētājs varētu izmantot šo ievainojamību, piekļūstot zināmam sapulces ID vai sapulces URL no mobilās ierīces tīmekļa pārlūkprogrammas. Pēc tam pārlūkprogramma pieprasīs palaist ierīces Webex mobilo lietojumprogrammu. Pēc tam saziņnieks var piekļūt konkrētajai sapulcei, izmantojot mobilo Webex lietotni, parole nav nepieciešama. ”

RT draudu postenis: A #Cisco kļūda varētu ļaut attālinātam, neautentificētam uzbrucējam ievadīt ar paroli aizsargātu videokonferences sanāksmi. #ICYMI https://t.co/gbNkUyOYN9

- Pļavu kalnu tehnika (@meadowmttech) 2020. gada 26. janvāris

Cisco ir noskaidrojis trūkuma cēloni. “Neaizsargātība ir saistīta ar neparedzētu sapulces informācijas iedarbību noteiktā sapulces pievienošanās plūsmā mobilajām lietojumprogrammām. Neautorizēts dalībnieks varētu izmantot šo ievainojamību, piekļūstot zināmam sapulces ID vai sapulces URL no mobilās ierīces tīmekļa pārlūkprogrammas. ”

Vienīgais aspekts, kas būtu atklājis noklausītāju, bija virtuālās sapulces dalībnieku saraksts. Neautorizētie dalībnieki sapulces dalībnieku sarakstā būs redzami kā mobilie apmeklētāji. Citiem vārdiem sakot, var noteikt visu cilvēku klātbūtni, taču administratora pienākums ir salīdzināt sarakstu ar pilnvarotiem darbiniekiem, lai identificētu nepiederošas personas. Ja netiks atklāts, uzbrucējs varētu viegli noklausīties potenciāli slepenas vai kritiskas biznesa tikšanās detaļas ThreatPost .

Cisco produktu drošības incidentu novēršanas komanda novērš Webex ievainojamību:

Cisco Systems nesen atklāja un novērsa drošības trūkumu ar CVSS rezultātu 7,5 no 10. Starp citu, drošības ievainojamība, oficiāli izsekota kā CVE-2020-3142 , tika atrasts iekšējās izmeklēšanas un citas Cisco TAC atbalsta lietas risināšanas laikā. Cisco piebilda, ka nav apstiprinātu ziņojumu par kļūdas atmaskošanu vai izmantošanu: “Cisco produktu drošības incidentu reaģēšanas komandai (PSIRT) nav zināmi publiski paziņojumi par ievainojamību, kas aprakstīta šajā konsultācijā.”

Webex kļūda ļāva ikvienam pievienoties privātām tiešsaistes sapulcēm - parole nav nepieciešama https://t.co/F9rQ4UA2Mm pic.twitter.com/7uftEBe15T

- Graham Cluley (@gcluley) 2020. gada 26. janvāris

Neaizsargātākās Cisco Systems Webex video konferenču platformas bija Cisco Webex Meetings Suite vietnes un Cisco Webex Meetings Online vietnes, kuru versijas bija vecākas par 39.11.5 (pirmajām) un 40.1.3 (pēdējām). Cisco novērsa ievainojamību 39.11.5 un jaunākās versijās, tiek salāpītas Cisco Webex Meetings Suite vietnes un Cisco Webex Meetings Online vietņu 40.1.3 un jaunākas versijas.

Tagi Cisco

![[FIX] Microsoft Store kļūda 0x80072F05](https://jf-balio.pt/img/how-tos/86/microsoft-store-error-0x80072f05.jpg)