Windows 10

Microsoft Windows OS ir divas drošības ievainojamības, kuras izmanto ļaunprātīgu kodu rakstītāji. Nesen atklātie drošības trūkumi var veikt attālo koda izpildi vai RCE, un tie pastāv Adobe Type Manager bibliotēkā. Drošības kļūda var ļaut ekspluatantiem attālināti piekļūt cietušā datoriem un kontrolēt tos pēc jaunāko atjauninājumu instalēšanas. Jāatzīmē, ka pagaidām nav pieejams plāksteris.

Korporācija Microsoft ir atzinusi, ka ir divas Windows nulles dienas ievainojamības, kas var izpildīt ļaunprātīgu kodu pilnībā atjauninātās sistēmās. Ievainojamības ir atrastas Adobe Type Manager bibliotēkā, kas tiek izmantota Adobe Type 1 PostScript formāta parādīšanai sistēmā Windows. Korporācija Microsoft ir apsolījusi, ka tā izstrādā plāksteri, lai mazinātu risku un aizlāpītu izmantošanas iespējas. Tomēr uzņēmums atbrīvos plāksterus gaidāmās Patch otrdienas ietvaros. Tomēr Windows OS lietotājiem, kuriem ir bažas, ir daži pagaidu un vienkārši risinājumi lai aizsargātu savas sistēmas no šīm divām jaunajām RCE ievainojamībām.

Korporācija Microsoft brīdina par Windows koda izpildes 0 dienu ievainojamību ar ierobežotu mērķtiecīgu uzbrukumu potenciālu:

Jaunatklātais RCE ievainojamība eksistē Adobe Type Manager bibliotēkā, Windows DLL failā, kuru izmanto dažādas programmas, lai pārvaldītu un padarītu fontus pieejamus no Adobe Systems. Ievainojamība sastāv no diviem koda izpildes trūkumiem, kurus var izraisīt nepareiza ļaunprātīgi izveidotu galveno fontu apstrāde Adobe Type 1 Postscript formātā. Lai veiksmīgi uzbruktu upura datoram, uzbrucējiem ir nepieciešams tikai mērķis, lai atvērtu dokumentu vai pat priekšskatītu to pašu Windows priekšskatījuma rūtī. Lieki piebilst, ka dokuments tiks savīts ar ļaunprātīgu kodu.

⚠️ BRĪDINĀJUMS!

Visas versijas #Microsoft Windows (7, 8.1, 10, Server 2008, 2012, 2016, 2019) operētājsistēmās ir 2 jaunas fontu parsēšanas bibliotēkas RCE ievainojamības, kas ir:

-KRITISKS

—NEPIEVIENOTS

- zem aktīviem ZERO-DAY uzbrukumiemSīkāka informācija ➤ https://t.co/PXfkKFY250 # kiberdrošība pic.twitter.com/USFNpCcQ5t

- Hacker News (@TheHackersNews) 2020. gada 23. marts

Microsoft ir apstiprinājusi, ka darbojas datori Windows 7 ir visneaizsargātākās pret nesen atklātajām drošības ievainojamībām. Uzņēmums atzīmē, ka fontu parsēšanas attālās koda izpildes ievainojamība tiek izmantota “ierobežotos mērķtiecīgos uzbrukumos” pret Windows 7 sistēmām. Kas attiecas uz Windows 10 sistēmām, ievainojamības joma ir diezgan ierobežota, norādīja padomdevējs :

'Uzbrucējs var izmantot ievainojamību vairākos veidos, piemēram, pārliecināt lietotāju atvērt īpaši izstrādātu dokumentu vai apskatīt to Windows priekšskatījuma rūtī,' atzīmēja Microsoft. Lai gan Windows 10, Windows 8.1 un Windows 7 vēl nav labojumu, uzņēmums paskaidro, ka “sistēmām, kurās darbojas atbalstītas Windows 10 versijas, veiksmīgs uzbrukums var izraisīt koda izpildi tikai AppContainer smilškastes kontekstā ar ierobežotām privilēģijām un iespējām.

https://twitter.com/BleepinComputer/status/1242520156296921089

Microsoft nav piedāvājusi daudz informācijas par jaunatklāto drošības trūkumu ietekmes apjomu. Uzņēmums nenorādīja, vai varoņi veiksmīgi izpilda ļaunprātīgas kravas vai vienkārši mēģina to izdarīt.

Kā pasargāt no jaunām Windows 0 dienu RCE ievainojamībām Adobe Type Manager bibliotēkā?

Microsoft vēl oficiāli izsniedz plāksteri, lai aizsargātu pret nesen atklātajām RCE drošības ievainojamībām. Paredzams, ka plāksteri nonāks Patch otrdien, visticamāk, nākamajā nedēļā. Līdz tam Microsoft iesaka izmantot vienu vai vairākus no šiem risinājumiem:

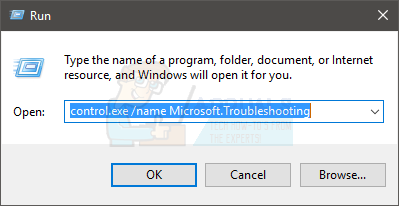

- Atspējojot priekšskatījuma rūti un detaļu rūti programmā Windows Explorer

- WebClient pakalpojuma atspējošana

- Pārdēvējiet ATMFD.DLL (Windows 10 sistēmās, kurām ir fails ar šo nosaukumu), vai arī atspējojiet failu no reģistra

Pirmais pasākums apturēs Windows Explorer automātisku atvērta tipa fontu parādīšanu. Starp citu, šis pasākums novērsīs dažu veidu uzbrukumus, taču tas netraucēs vietējam, autentificētam lietotājam palaist īpaši izstrādātu programmu, lai izmantotu ievainojamību.

Uzbrucēji izmanto neizlabotus Windows nulles dienas trūkumus, pirmdienas drošības padomē paziņoja Microsoft. Uzņēmums paziņoja, ka “ierobežoti mērķtiecīgi uzbrukumi” varētu izmantot divas nenosūtītas Windows attālās kodu izpildes (RCE) ievainojamības ... https://t.co/JHjAgO4sSi caur @InfoSecHotSpot pic.twitter.com/gAhLt46CGT

- Šons Hariss (@InfoSecHotSpot) 2020. gada 24. marts

Atspējojot WebClient pakalpojumu, tiek bloķēts vektors, kuru uzbrucēji, visticamāk, izmantos, lai veiktu attālu izmantošanu. Šis risinājums liks lietotājiem pieprasīt apstiprinājumu pirms patvaļīgu programmu atvēršanas no interneta. Neskatoties uz to, uzbrucējiem joprojām ir iespējams palaist programmas, kas atrodas mērķa lietotāja datorā vai lokālajā tīklā.

Pēdējais ieteiktais risinājums ir diezgan apgrūtinošs, jo tas radīs displeja problēmas lietojumprogrammām, kuras paļaujas uz iegultiem fontiem, un dažām lietotnēm var beigties darboties, ja tās izmanto OpenType fontus.

Ir atklāta RCE ievainojamība, kas ietekmē sistēmu Windows, un Microsoft tā smagumu vērtē kā kritisku. https://t.co/oA9cdxJMTW pic.twitter.com/TZP6nESJCN

- Nīls Mičels-Hanters (@polo_nmh) 2020. gada 24. marts

Kā vienmēr, Windows OS lietotāji tiek brīdināti, lai viņi meklētu aizdomīgus pieprasījumus, lai skatītu neuzticamus dokumentus. Microsoft ir apsolījis pastāvīgu labojumu, taču lietotājiem vajadzētu atturēties no piekļuves vai atvēršanas dokumentiem no nepārbaudītiem vai neuzticamiem avotiem.

Tagi Windows