Vidējs

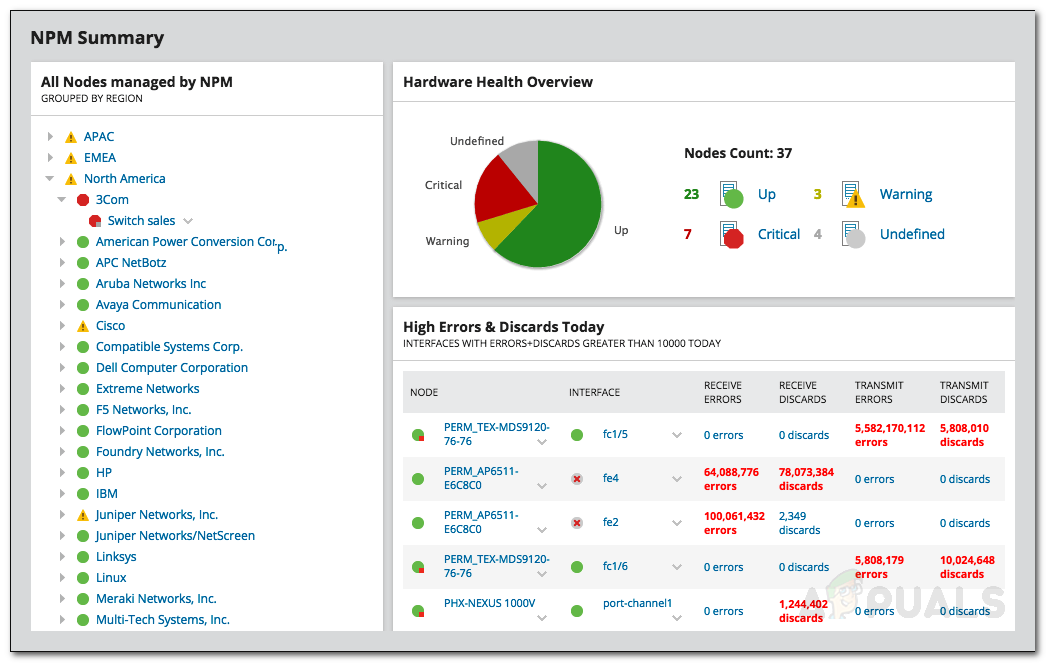

Bohumas Rūras Universitātes pētnieki: Deniss Felšs, Martins Grots un Jorgs Švenks, kā arī Opoles Universitātes pētnieki: Ādams Čubaks un Marcins Šimaneks atklāja iespējamu kriptogrāfisku uzbrukumu neaizsargātiem IPSec IKE ieviešanas veidiem, kurus izmantoja daudzi tīkla uzņēmumi, piemēram, Cisco, Huawei, ZyXel un Clavister. Pētnieki ir publicējuši rakstu par saviem pētījumiem, un viņiem kaut kad šonedēļ USENIX drošības simpozijā Baltimorē būs jāpierāda uzbrukuma koncepcija.

Saskaņā ar pētījumu publicēts , izmantojot vienu un to pašu atslēgu pāri dažādās IKE ieviešanas versijās un režīmos 'Tas var novest pie starpprotokola autentifikācijas apvedceļiem, ļaujot uzbrucējiem uzdoties par upura saimnieku vai tīklu.' Pētnieki paskaidroja, ka tas darbojas šādi “Mēs izmantojam Bleichenbacher orākulu IKEv1 režīmā, kur autentifikācijai tiek izmantoti RSA šifrēti nonces. Izmantojot šo izmantojumu, mēs pārtraucam šos RSA šifrēšanas balstītos režīmus un papildus pārtraucam RSA parakstu balstītu autentifikāciju gan IKEv1, gan IKEv2. Turklāt mēs aprakstām bezsaistes vārdnīcas uzbrukumu pret PSK (Pre-Shared Key) balstītiem IKE režīmiem, tādējādi aptverot visus pieejamos IKE autentifikācijas mehānismus. '

Šķiet, ka ievainojamība rodas no atšifrēšanas kļūdām pārdevēju ierīcēs. Šīs kļūmes varētu izmantot, lai nodotu apzinātus šifrētos tekstus uz ierīci IKEv1 ar RSA šifrētiem nonces. Ja uzbrucējs veiksmīgi izpilda šo uzbrukumu, viņš vai viņa varētu piekļūt atnestajiem šifrētajiem noncesiem.

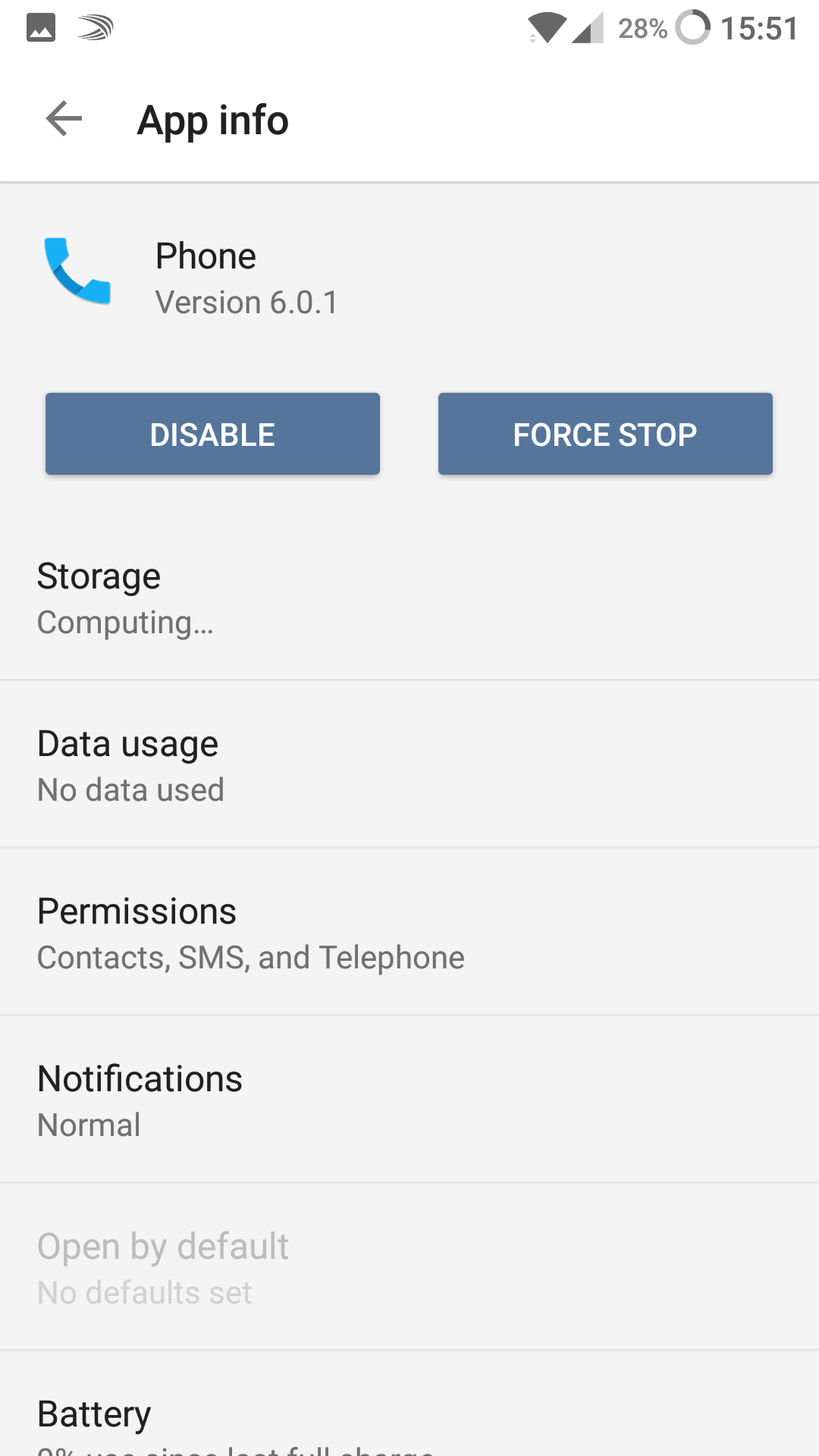

Ņemot vērā šīs neaizsargātības jutīgumu un riskam pakļautos tīkla uzņēmumus, vairāki tīkla uzņēmumi ir izlaiduši ielāpus, lai risinātu šo problēmu, vai pilnībā no sava produkta ir noņemuši riskanto autentifikācijas procesu. Ietekmētie produkti bija Cisco IOS un IOS XE programmatūra, ZyXel's ZyWALL / USG produkti, kā arī Clavister un Huawei ugunsmūri. Visi šie tehnoloģiju uzņēmumi ir izlaiduši attiecīgos programmaparatūras atjauninājumus, lai tos lejupielādētu un instalētu tieši viņu produktos.

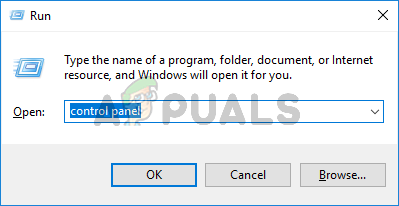

![[FIX] Konfigurācijas reģistra datu bāze ir bojāta](https://jf-balio.pt/img/how-tos/76/configuration-registry-database-is-corrupt.png)